[ 10일차 ] 라우터의 역할, Wireshark실습, CLI명령어

[2주차_tcp_ip와만나다 ppt]

복습하기

-★OSI 7 계층

-자격증 취득시 UTP 크로스 케이블 라인 순서 중요

-TCP / IP 인터넷에서 공통으로 사용하는 언어,규칙

-ipconfig (윈도우에서 사용)/ ifconfig (리눅스에서 사용)

-IPv4 : 32비트 , IPv6 : 128비트 (시험에 자주 출제)

-네트워크 주소 = IP주소 AND 서브넷마스크주소 (8비트 AND연산)

-IP배정방법2가지 : 고정IP, DHCP로 설정

-증폭은 리피터의 역할인데 허브도 하고있다

허브의 역할

1.멀티포트 (다중연결)

2.증폭

-열과 먼지가 포트에 문제를 많이 발생시킴

-허브의 문제점은 콜리전(충돌) PC개수만큼 속도가 1/N로 줄어든다

->이런 허브의 한계점을 극복하기 위해 만든것이 스위치이다

-브리지/스위치의 기능 5가지

Learning 배운다.

Flooding 모르면 들어온 포트를 제외한 다른 포트로 뿌린다.

Forwarding 해당 포트로 건네준다.

Filtering 다른 포트로는 못 건너가게 막는다.

Aging 나이를 먹는다. (5분간 주고받는신호가 없으면 소멸시킨다)

-STP는 루핑(looping)을 방지해주는 프로토콜이다

라우터의 역할

경로설정과 패킷전송

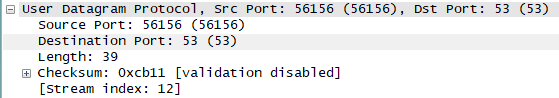

*udp 헤더

출발지 port 목적지port 헤더길이, 체크섬으로 이루어져있음

->wireshark에 user datagram protocol 부분에 나와있음

*ip헤더

dns는 대표적인 udp기반의 프로토콜중의 하나이다

ㄴdns의 포트번호도 53번이라고 나와있음 / udp의 포트번호는 17번

5,6 계층에 대한 정보는 x (패킷정보가 없으니까)

wireshark 툴은

내 컴퓨터에 지나가는 모든 패킷을 캡쳐해주는 툴이다

pc->스위치->라우터

wireshark는 스위치와 라우터 사이에 1계층장비와함께 위치시키면

그 아래 네트워크를 감시할 수 있게된다

*tcp헤더

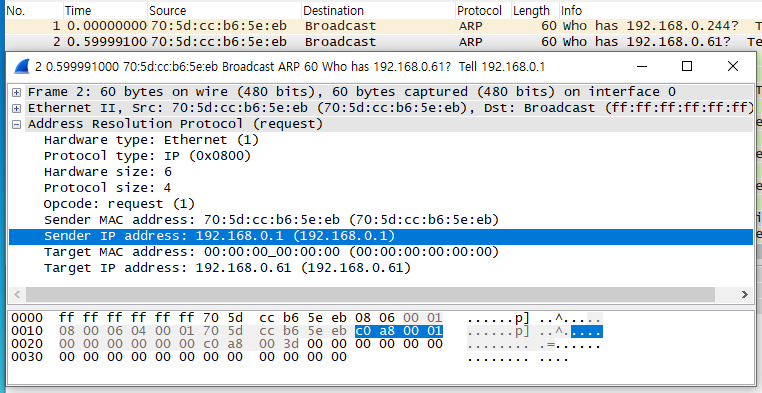

*arp ( ip주소 -> mac주소)

frame 2 = 2계층

SYN,ACK 신호

어떤 데이터가 넘어가는지도 확인할 수 있다

2계층이 항상 먼저 존재하고 2계층을 기반으로 3,4 계층이 존재하게 된다

pc->스위치->라우터

wireshark는 스위치와 라우터 사이에 1계층장비와함께 위치시키면

그 아래 네트워크를 감시할 수 있게된다

? 입력하면 사용할 수 있는 명령어들이 나온다

enable 에서 사용할 수 있는 명령중에

copy, show 제일 많이 사용하고

copy와 write 명령은 동일한 명령이다

sh ? 에서보면 show에서 사용할 수 있는 명령어들이 나오는데

running-config :현재 메모리에 저장된 상태를 볼 수있음 (휘발성메모리)

startup-config : mvram에 저장되어있는 상태를 볼 수 있음

mvram : 비휘발성 메모리, 관리자들이 저장한다

conf t -> hostname k1 하면 이름 변경한 것 ->end -> write -> [ok]가 뜬다 이게 mvram에 저장되었다는 뜻

hostname k2로 설정하고

copy r s -> running-config에 있는 것을 startup-config에 저장한다는 것

sh startup-config gkaus hostname k2 인것을 확인할 수 있다

<배너만들기>

k2# conf t

Enter configuration commands, one per line. End with CNTL/Z.

k2(config)#banner motd #

Enter TEXT message. End with the character '#'.

Good Morning !!

#

k2(config)#exit

k2#

%SYS-5-CONFIG_I: Configured from console by console

k2#exit

k2 con0 is now available

Press RETURN to get started.

Good Morning !!

k2>

<프리빌리지모드에 암호부여하기>

k2>en

k2#conf t

Enter configuration commands, one per line. End with CNTL/Z.

k2(config)#enable password 1234

k2(config)#exit

k2#

%SYS-5-CONFIG_I: Configured from console by console

k2#exit

k2 con0 is now available

Press RETURN to get started.

Good Morning !!

k2>en

Password:

show run 하면

hostname k2

!

!

!

enable password 1234

이름과 비밀번호 확인할 수 있다

k2(config)#enable ?

password Assign the privileged level password

secret Assign the privileged level secret

k2(config)#enable secret 1234

k2(config)#do sh run

Building configuration...

Current configuration : 685 bytes

!

version 12.4

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname k2

!

!

!

enable secret 5 $1$mERr$4dpRATIgxQacPVK0CfNV4/

enable password 1234

->enable secret 암호가 우선순위가 더 높다

암호 부여한거 없애기 위해서는 no를 써주면 된다

no enable password

no enable secret password